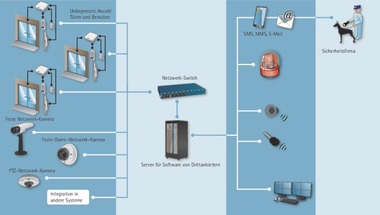

IP-basierte Zutrittskontrolle

Im Zuge des allgemeinen Trends in der Sicherheitsbranche treten nun nach und nach IP-basierte Zutrittskontrollsysteme und -produkte an die Stelle ihrer analogen Vorgänger. Der Anbieter Axis Communications hat fünf Beispiele zusammengestellt, wie eine IP-basierte Zutrittskontrolle die Arbeit von Installer erleichtert und von welchen Vorteilen der Endanwender profitieren kann: Ob die Verhinderung eines Diebstahls, die effektive Handhabung eines Vorfalls oder der effiziente Schutz eines Areals.

1. Power over Ethernet (PoE): Axis bietet Zutrittskontrollprodukte, die eine Tür direkt mit dem Netzwerk verbinden. Mittels einer PoE-Stromversorgung aller Komponenten rund um die Tür (Lesegeräte, Schlösser, Kontakte usw.) erübrigt sich eine lokale Versorgung. Muss eine Tür um ein paar Meter versetzt werden, müssen die Monteure nicht die gesamte zuvor installierte Verkabelung ändern oder austauschen. So gewährleistet PoE Flexibilität zu geringeren Installationskosten.

2. Fernwartung: Was die Wartung eines Zutrittskontrollprodukts anbelangt, so geht der Trend hin zu webbasierten Anwendungsprogrammen, die in jedem Gerät integriert sind. Dies ermöglicht den direkten Zugriff auf die Geräteeinstellungen von jedem Computer, Mobiltelefon oder Tablet aus.

3. Hardware-Migrationspfade: Mit dem zunehmenden Einfluss des „Internet of Things“ auf den Sicherheitssektor fragen immer mehr Endnutzer und Installationsbetriebe nach Migrations-pfaden für Zutrittskontrolllösungen. Die Hardware-Plattformen sollten in der Lage sein, neue Eigenschaften, Funktionen und Technologien ohne größere Änderungen während der Implementierung zu integrieren. Die IP-gestützten Zutrittskontrollprodukte von Axis gestatten die unkomplizierte Einbindung neuer Eigenschaften, Funktionen und Technologien mittels Kommunikation über IP oder auf drahtlose Weise. Mit IP ist die Nachrüstung von Hardware problemlos möglich.

4. Software-Migrationspfade: Migrationspfade sind auch wichtig, wenn ein Kunde seine Software-Plattform von Anbieter A auf Anbieter B umstellen möchte. Hier ist es sinnvoll, von vornherein auf eine offene Plattform zu setzen. Im Bereich der Sicherheitstechnik gibt es beispielsweise mit ONVIF (A und C)

ein offenes Standardprotokoll für die Schnittstelle physischer, IP-gestützter Zutrittskontroll-Produkte. Ein weiteres Beispiel für die zukunftsfähige Flexibilität, die IP mit sich bringt.

5. Integrierte Software: Nicht alle Softwareprogramme sind einfach in der Anwendung. In dieser Hinsicht ist die Gestaltung der Benutzeroberfläche entscheidend. Axis hat eine intuitive grafische Benutzeroberfläche entwickelt, die leicht zu handhaben ist: Mittels Drag and Drop verschiebt man einfach Objekte im selben Bildschirm vom einen Fenster zum anderen. Man wählt beispielsweise ein Karteninhaber-Protokoll („Hans Müller“) und zieht es in die Zutrittsgruppe “Parkplatzzutritt 08:00-18:00, M/F”.