IT-Sicherheit: Auch für die Kleinen

Cyberangriffe sind zu einer ernstzunehmenden Bedrohung für Unternehmen geworden. Die wirtschaftlichen Folgen sind oft immens. Hinzu kommt: Die europäische Datenschutzgrundverordnung (DSGVO) fordert explizit auch den Schutz von persönlichen Daten vor Diebstahl und Missbrauch – auch und gerade bei der Verarbeitung mit IT. Die IT-Grundschutz-Methode des „Bundesamt für Sicherheit in der Informationstechnik“ (BSI) bietet dafür eine geeignete und bewährte Grundlage.

Der Schutz der Unternehmens-IT ist längst nicht mehr „nice to have“, sondern eine Frage der unternehmerischen Existenz. Angesichts immer raffinierterer Cyberangreifer und einer Vielzahl bekannter und unbekannter Gefährdungen reichen die Anschaffung einer Firewall oder einer Antiviren-Software längst nicht mehr aus. Zudem sind immer häufiger die eigenen Mitarbeiter Opfer gezielter Angriffsmethoden wie Phishing und Social Engineering und öffnen den Angreifern durch Unwissenheit oder Nachlässigkeit Tür und Tor. Mobile Geräte werden ohne Passwortschutz genutzt, Anhänge von Spam-Mails geöffnet und fremde USB-Sticks verwendet. Hinzu kommen physische Gefahren wie Feuer, Wasser oder Staub, die ernste Schäden an IT-Systemen verursachen können. Nur mit einer systematischen und umfassenden Herangehensweise lässt sich dieses Bündel von Bedrohungen stoppen.

Entscheidend ist ein Umdenken im Management: IT-Sicherheit gehört ganz oben auf die Agenda jedes Unternehmens – und zwar in den Chefetagen.

Grundlegende Erstabsicherung

Eine zuverlässige Basis für solche führungsgetriebenen Sicherheitsstrategien gibt es seit über 20 Jahren: Das BSI hat mit dem IT-Grundschutz einen detaillierten Leitfaden erstellt, der heute mehr Relevanz hat denn je. Die Grundschutzmethodik berücksichtigt hierbei alle für die IT-Sicherheit relevanten Bereiche wie Organisation, Personal, Technik und Infrastruktur und sichert diese im Hinblick auf die drei Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit ab. Hierbei geht es neben der Absicherung von Servern und Clients auch darum,

ob die Mitarbeiter richtig geschult sind oder Räume und Türen genügend gegen Feuer und Rauch geschützt sind. Der

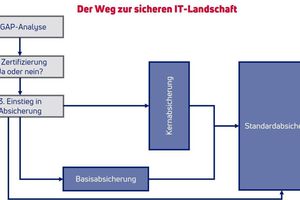

IT-Grundschutz wurde erst kürzlich modernisiert und um aktuelle Anforderungen erweitert. Entscheidend für kleinere Unternehmen: Das BSI hat erstmals einen Ansatz entwickelt, der sich flexibel an die Bedürfnisse des Unternehmens anpassen lässt. Über die Basis-Absicherung oder die Kern-Absicherung wird der individuelle und effiziente Einstieg in den IT-Grundschutz erleichtert und bei Bedarf der Grundstein für eine zertifizierungsfähige Standard-Absicherung gelegt (siehe Infokasten Seite 42).

Updates nicht mehr versäumen – eine Frage des Managements

Das Rückgrat der IT-Grundschutz-Methode ist der Aufbau eines so genannten Informationssicherheits-Managementsystems (ISMS). Dabei werden Verfahren und Regeln festgelegt, die dafür

sorgen, dass ein angemessenes Informationssicherheitssicherheitsniveau für das Unternehmen definiert, umgesetzt und kontinuierlich verbessert wird. Wie wichtig ein solches Management ist, hat erst im Jahr 2017 der Angriff durch die Schadsoftware WannaCry gezeigt: Viele Unternehmen hätten sich mit einfachen Updates schützen können. Die Kontrolle der Umsetzung und Wirkung der ausgewählten Maßnahmen mittels definierter Prozesse ist einer der Kernaspekte innerhalb des ISMS.

Der IT-Grundschutz bietet die Struktur für ein systematisches Vorgehen bei

der Entwicklung und Umsetzung eines ISMS. Dank der standardisierten Methodik lässt sich die Umsetzung bewerten und vergleichen. Die wirkungsvolle Umsetzung lässt sich durch unabhängige Auditoren prüfen und durch das BSI zertifizieren. Ein solches Zertifikat dient als Nachweis für den erfolgreichen und nachhaltigen Aufbau eines ISMS bei ihren Stakeholdern. Behörden und Unternehmen, die im Behördenkontext arbeiten, sowie die Betreiber kritischer Infrastrukturen sind längst verpflichtet, solche Zertifikate zu erwerben.

Besonders für kleine und mittelgroße Unternehmen ist eine zielgerichtete Herangehensweise notwendig, die auf das jeweilige Unternehmen zugeschnitten

ist und gleichzeitig Transparenz und schnelle Ergebnisse liefert.

1. Aufwand abschätzen mittels Gap-Analyse

In den meisten Unternehmen wurden bereits Maßnahmen zur Erhöhung der Informationssicherheit umgesetzt –

Beispiele hierfür sind u.a. Firewalls, Virenscanner, Brandschutztechnik sowie Anweisungen zur Nutzung von mobilen Endgeräten. Erfahrungsgemäß sind diese Sicherheitsmaßnahmen oft unvollständig und nicht systematisch vernetzt und die ganzheitliche Planung sowie Wirkungskontrolle nicht standarisiert umgesetzt. IT-Sicherheitsdienstleister nutzen deshalb so genannte Gap-Analysen, welche den Umsetzungsgrad der Anforderungen aus dem IT-Grundschutz durch einen Abgleich mit dem Ist-Zustand im Unternehmen prüfen, um den Aufwand für die ganzheitliche Einführung eines ISMS besser abschätzen zu können.

2. Zertifizierung – ja oder nein?

Mit einer Zertifizierung des ISMS werden die Transparenz und Wirkung der Sicherheitsprozesse bekräftigt und nach außen nachweisbar, was das Vertrauen in das Unternehmen steigert und für einige Unternehmen sogar ein erfolgskritisches Alleinstellungsmerkmal darstellt. Im nächsten Schritt sollte ein Unternehmen daher entscheiden, ob die Zertifizierung der erfolgreichen Implementierung des ISMS erforderlich bzw. gewünscht ist. Die Zertifizierung eines ISMS, das nach IT-Grundschutz aufgebaut wurde und betrieben wird, erfolgt als “ISO 27001 Zertifizierung auf Basis von IT-Grundschutz“ und erfüllt damit sowohl den hohen nationalen Standard des BSI als auch den internationalen Standard der ISO 27001 Norm.

3. Individuellen Grad der Absicherung wählen

Bisher war in der Grundschutz-Methodik nur eine Vorgehensweise, nämlich die vollständige Absicherung des gesamten Informationsverbunds, vorgesehen. Der modernisierte IT-Grundschutz hingegen bietet drei Vorgehensweisen für die Absicherung an. Den Unternehmen ermöglicht die Basis-Absicherung eine praxisnahe und schnelle Umsetzung der wichtigsten erforderlichen IT-Sicherheit. Anschließend lässt sich durch die Umsetzung weiterer Bausteine das Sicherheitsniveau systematisch erhöhen, bis eine Zertifizierungsreife erreicht wird.

Fazit

Unternehmen bietet der IT-Grundschutz eine bewährte und umfassende Methode zur Absicherung ihrer IT.

Das ursprünglich enorm umfangreiche Paket präsentiert sich heute als flexibler Werkzeugkasten, welcher sich dem individuellen Bedarf der Unternehmensgröße anpassen lässt. Dies kommt kleineren Unternehmen entgegen und erleichtert den Zugang zu systematischem IT-Sicherheitsmanagement.

„Die drei neuen Vorgehensweisen des BSI“

Basis-Absicherung

Die Basis-Absicherung bietet kleinen und mittelständischen Unternehmen eine grundlegende Erstabsicherung der gesamten IT im Unternehmen. Das Paket ist schlanker als die bisherigen IT-Grundschutz-Kataloge. Risiken für die IT-Sicherheit lassen sich daher mit weniger Aufwand und schneller senken. Die Basis-Absicherung bietet gleichzeitig einen einfachen ersten Einstieg in das IT-Sicherheitsmanagement.

Kern-Absicherung

Die Kern-Absicherung dient dazu, besonders gefährdete Geschäftsprozesse und Ressourcen, die sogenannten „Kronjuwelen“, umfänglich zu schützen. Das können beispielsweise Patientendaten in Arztpraxen sein oder Patente eines Industrieunternehmens. Im Unterschied zum bisherigen IT-Grundschutz liegt der Fokus also auf einem kleinen, aber sehr wichtigen Teil des Informationsverbundes im Unternehmen.

Standard-Absicherung

Bei der Standard-Absicherung handelt es sich um die Implementierung des gesamten vom BSI-Grundschutz geforderten Sicherheitsprozesses. Sie bildet die Basis für eine Zertifizierung nach IT-Grundschutz.